Wenn es um Passkeys geht, geht es meist um Kryptographie, irgendeinen Schlüssel-Kram, Beteuerungen wie toll und sicher das doch sei und so weiter. Aber wie sieht das in der Praxis aus? Unter Windows - in Kombination mit Android? Denn das ist doch der relevante Anwendungsfall, oder? Die Praxis in Bildern.

Boris hat vor 4 Jahren schon einen Artikel geschrieben, wie Passkeys im Apple-Universum funktionieren. Kurz: Bei einer Registrierung auf einer Webseite wird eben ein Passkey statt eines Passworts eingerichtet, dieser steht via iCloud-Schlüsselbund auf allen Apple-Geräten zur Verfügung - und eine Anmeldung läuft dann später ganz automatisch. Das System loggt Nutzer per Passkey ein - und die Nutzer selbst haben sich ja schon am System per Fingerabdruck, Muster oder sonstwas angemeldet.

Schön und gut, aber wie sieht es in einem heterogenen Umfeld aus? Eigentlich genau so, nur dass dann der Google-Passwort-Manager die Passkeys verwaltet und auf Android-Geräten ebenso wie auf einem Windows-Desktop zur Verfügung steht.

Zwei kleine Problemchen: Zum einen mag nicht jeder Google alles anvertrauen - ich für meinen Teil halte wichtige Passwörter zum Beispiel lieber in KeePass/KeePassXC. Zum anderen ist bei dem ach so komfortablen Standard-Workflow eben doch ein kleines Sicherheitsproblemchen übrig: Klaut jemand Euer Smartphone samt etwa Wischmuster, hat dieser jemand direkt Zugriff auf alles - zumindest im schlimmsten Fall.

Besser: Cross Device Authentication (CDA) mit Passkey. Viele kennen das sicherlich von Yubikeys, den netten Hardware-USB-Token mit Fingerabdruck-Sensor. Das geht aber auch in der Kombination Windows + Android. Damit kombiniert man im Grunde klassische 2FA-Sicherheit und Passkey-Sicherheit - also getrennte Anmeldefaktoren, aber eben mit Kryptographie statt schlichten Passwörtern.

Folgend nun zwei Wege: Der komfortable Weg Win + KeePassXC und der sicherere Weg mit Win + Handy. Mit Windows Hello gibt es auch einen nativen Windows-only-Ansatz, aber wer will das schon? ;)

1. Windows + KeePassXC

Der klassische Weg, Window-Desktop solo:

- KeePassXC installieren

- Browser-Erweiterung installieren (in KeePassXC: Einstellungen/Browser-Integration)

- In Browser-Integration Passkeys aktivieren (Plug-in-Einstellungen im Browser)

Dann am besten eine Test-Seite wie WebAuthn.io besuchen und registrieren: KeePassXC fragt dann, ob ein Passkey registriert werden soll - ja.

Anschließend könnt Ihr Euch einloggen und die KeePassXC-Browser-Erweiterung fragt, ob der registrierte Passkey genutzt werden soll - ja.

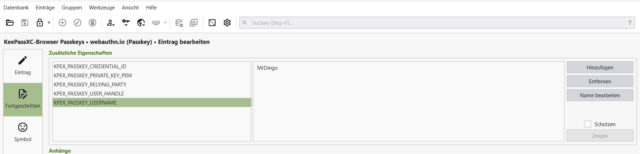

In KeePassXC sieht das übrigens so aus:

Passkeys nutzen sich hier also fast genauso wie Passwörter, aber mit einem großen Unterschied: Hier wird kein Passwort und auch kein Passkey übertragen - also gibt es nichts, was Interessant für Phishing-Attacken wäre (nun ... auf lange Sicht hin die Recovery-Schlüssel - die es nicht immer gibt, wie diese Demo-Implementierung zeigt ... Aber ich wollte mir heute ja Theorie sparen ;) Bei Interesse: Fragen!).

Vorsicht: In dieser Konstellation könnt Ihr Euch nur noch von diesem einen Gerät aus in die Webseite einloggen! Die KeePassXC-Datenbank müsstet Ihr also selbst irgendwie synchronisieren.

2. Windows + Android-Smartphone

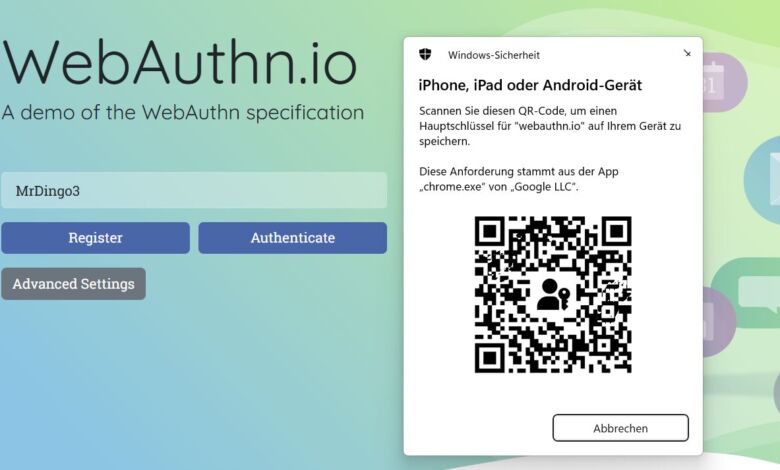

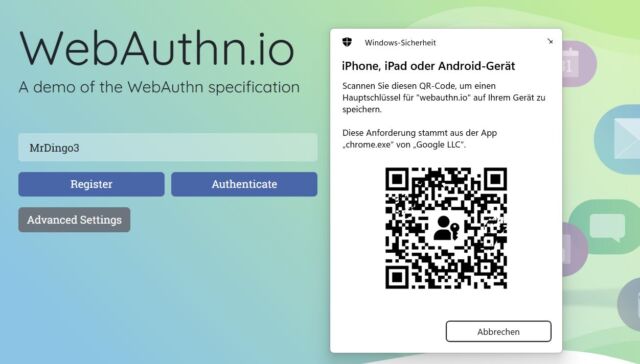

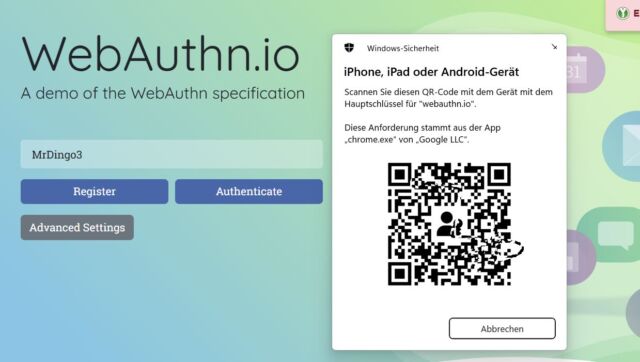

Dasselbe Prozedere auf WebAuthn.io, also wieder registrieren. Übrigens: Wenn KeePassXC samt Browser-Erweiterung eingerichtet ist, kommt zuerst dessen Anfrage wie oben gesehen - diese dann einfach abbrechen.

Beim Registrieren fragt Windows dann nach dem Speicherort: Sicherheitsschlüssel würde etwa ein USB-Token bedeuten, hier soll es iPhone, iPad oder Android-Gerät sein.

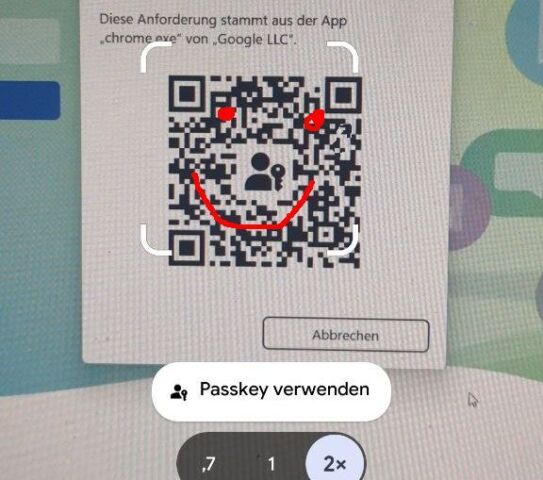

Dann kommt ein QR-Code zum Scannen per Handy:

Die Smartphone-Kamera gibt dann einfach die Option Passkey verwenden. Statt in KeePassXC wird dieser dann im Google-Passwort-Manager gespeichert.

Beim Einloggen kommt dann wieder ein QR-Code.

Der große Vorteil: Ihr könnt Euch von jedem Gerät aus anmelden, manuelle Synchronisation fällt also weg.

Passkeys sind die Zukunft

Passkeys dürften die Zukunft sein - vor allem, weil sie Sicherheit vor Phishing bieten. Und wie relevant das ist, haben unser Spitzen-Politiker doch Anfang des Jahres gezeigt, als gleich mehrere auf eine Phishing-Attacke bei Signal hereingefallen sind. Solch peinliches menschliches Versagen muss man technisch lösen, offenbar sind manche Menschen schulungsresistent.

Was natürlich noch phishbar ist: Recovery-Schlüssel. Aber die braucht man eben nur, wenn wirklich mal etwas Schlimmes passiert ist, nicht täglich wie PINs und Passwörter. Und es sind in der Regel eben auch keine simplen PINs, sondern elend lange Zeichenketten, die die schulungsresistenten Leute nicht mal eben parat haben. Eine PIN wie bei der Signal-Attacke gibt eine Frau Klöckner vielleicht mal eben ohne Umweg über das Hirn ein, aber wenn sie jetzt erstmal in ihren Unterlagen nachschlagen und 40-stellige Dinge eingeben sollte ...

Passkeys sind aber nicht die Gegenwart! Zum einen ist die Unterstützung noch längst nicht omnipräsent geschweige denn standardisiert wie dazu nötig. Und zum anderen muss Otto Normalverbraucher das Konzept auch einigermaßen verstehen. Nutzername + Passwort ist simpel, versteht jeder. Passkeys sind aber eben nicht einfach längere PINs. Hier geht es um ein kryptographisches Verfahren - und daher werden Passkeys vielleicht dauerhaft für die meisten/viele Menschen eine reine Black-Box bleiben. Darum hat sich auch die Email-Verschlüsselung mit PGP nie durchgesetzt, die grundsätzlich ähnlich wie Passkeys funktioniert - wenn auch ohne dessen Komfort.

So, das war die nüchterne Betrachtung - wer meine Meinung zu Passkeys lesen will - Bitte schön, hier entlang.